|

|

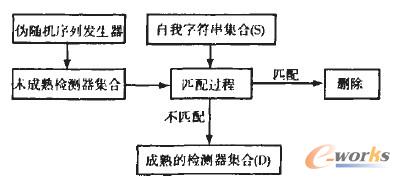

数据挖掘技术在网络安全中的应用由于网络入侵检测系统与人工免疫系统工作原理具有很大的相似性,针对网络入侵检测的特点,本文提出一种人工免疫网络入侵检测方法,将其应用于网络安全防范中。 3.1.4 检测器构造 基于人工免疫机制入侵检测系统中,检测器相当免疫系统的淋巴细胞,主要足对外来人侵进行检测。 1)检测器集合的产生。在网络入侵检测系统中,由多个检测器组成检测器集合。首先产生一个自我的字符集合,即正常的网络连接。然后根据免疫系统的阴性选择原则,得到成熟检测器集合。因此产生的成熟检测器集合和自我的字符集合不匹配,两者是互补的,即这个过程叫入侵“审查”。成熟检测器的产生过程如图3所示。

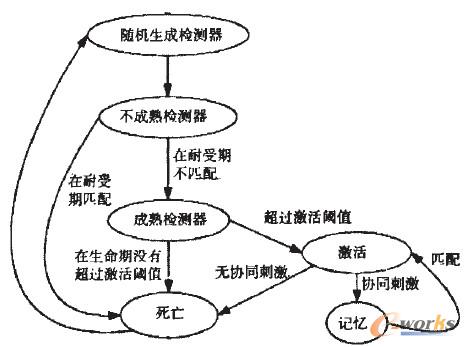

图3 成熟检测器的产生过程 2)检测器的构成。在网络入侵检测系统中,检测器是用固定长度的二进制字符串来表示,是通过r连续位匹配来实现对异常入侵的检测。因此每一个检测器由检测字符串、生成时间、属性域、匹配域四个部分组成。 3)检测器的生命周期。在网络入侵检测系统中,网络状态具有时变性,因此检测器必须能够对网络时变性进行检测。在基于人工免疫的入侵检测系统中,每个检测器生命周期主要包括产生、成熟、检测和死亡4个阶段,同时检测器分为未成熟的、成熟和记忆检测器3类。检测器的生命周期如图4所示。

图4 检测器的生命周期 采用伪随机序列随机产生新的检测器,在阴性选择前保持未成熟状态,这是未成熟检测器与“自我”中的每一个字符进行匹配,若相匹配,那么丢掉该未成熟检测器,否则,就将其加入到成熟检测器中。

责编:王雅京  微信扫一扫实时了解行业动态 微信扫一扫实时了解行业动态 著作权声明:畅享网文章著作权分属畅享网、网友和合作伙伴,部分非原创文章作者信息可能有所缺失,如需补充或修改请与我们联系,工作人员会在1个工作日内配合处理。 |

最新专题 |

|

|